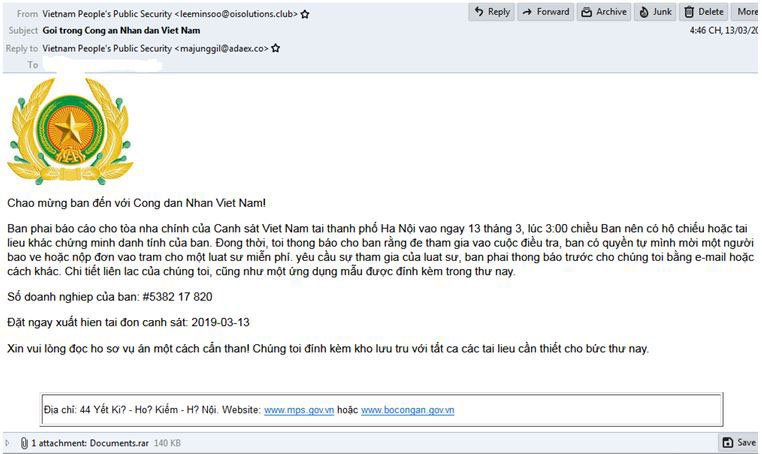

| Hình ảnh tệp tin chứa mã độc tống tiền GandCrab 5.2. Ảnh VNECRT |

Đầu tháng 4/2018, VNCERT từng phát lệnh điều phối yêu cầu các cơ quan, đơn vị, DN ngăn chặn kết nối máy chủ điều khiển mã độc GandCrab (phiên bản 1.0 và 2.0) và hiện nay cũng đã hỗ trợ giải mã GandCrab phiên bản 5.1 trở về trước.

Ông Nguyễn Khắc Lịch - Phó Giám đốc Trung tâm VNCERT cho biết, qua theo dõi không gian mạng, Trung tâm VNCERT phát hiện từ giữa tháng 3/2019 đến nay đang có chiến dịch phát tán Mã độc tống tiền GandCrab 5.2 vào Việt Nam và các nước Đông Nam Á.

Tại Việt Nam, GandCrab 5.2 được phát tán thông qua thư điện tử giả mạo Bộ Công an Việt Nam với tiêu đề “Goi trong Cong an Nhan dan Viet Nam”, có đính kèm tệp “documents.rar”.

Khi người dùng giải nén và mở tệp tin đính kèm, mã độc sẽ được kích hoạt và toàn bộ dữ liệu người dùng bị mã hóa, đồng thời sinh ra môt tệp nhằm yêu cầu và hướng dẫn người dùng trả tiền chuộc từ 400 USD - 1.000 USD bằng cách thanh toán qua đồng tiền điện tử để giải mã dữ liệu.

Với vai trò là Cơ quan điều phối quốc gia về ứng cứu sự cố an toàn thông tin mạng, trong lệnh điều phối ứng cứu hỏa tốc mới phát ra, Trung tâm VNCERT yêu cầu Lãnh đạo các đơn vị thành viên Mạng lưới chỉ đạo các đơn vị thuộc phạm vi quản lý thực hiện khẩn cấp các việc sau để phòng ngừa, ngăn chặn việc tấn công của mã độc GandCrab 5.2 vào Việt Nam.

Cụ thể, các đơn vị được yêu cầu phải theo dõi, ngăn chặn kết nối đến các máy chủ máy chủ điều khiển mã độc tống tiền GandCrab và cập nhật vào các hệ thống bảo vệ như: IDS/IPS, Firewall… Theo các thông tin nhận dạng VNCERT cũng yêu cầu rõ, trường hợp phát hiện cần nhanh chóng cô lập vùng/máy đã phát hiện.

Cùng với đó, các cơ quan, đơn vị cũng cần thông báo người sử dụng nâng cao cảnh giác, không mở và click vào các liên kết cũng như các tập tin đính kèm trong email có chứa các tập tin dạng .doc, .pdf, .zip, rar… được gửi từ người lạ hoặc nếu email được gửi từ người quen nhưng cách đặt tiêu đề hoặc ngôn ngữ khác thường; đồng thời thông báo cho bộ phận chuyên trách quản trị hệ thống hoặc đảm bảo an toàn thông tin khi gặp nghi ngờ.

![[Ảnh] Tổng Bí thư Tô Lâm làm việc với Ban Thường vụ Thành ủy Hà Nội [Ảnh] Tổng Bí thư Tô Lâm làm việc với Ban Thường vụ Thành ủy Hà Nội](https://static.kinhtedothi.vn/200x113/images/upload//2024/11/275eb58461-f5ad-422b-a912-1db683083952.jpg)